امنیت مهمترین جنبه هر سیستمعاملی است؛ تفاوت میان حفظ حریم خصوصی و نقض دادهها دقیقاً همینجاست. به همین دلیل بسیاری از کاربران برای تقویت امنیت، از نرمافزارهای آنتیویروس استفاده میکنند یا تنظیمات امنیتی داخلی ویندوز را تغییر میدهند. ویندوز 11 مجموعهای از قابلیتهای امنیتی پیشفرض دارد که به کاهش احتمال نفوذ و سوءاستفاده کمک میکنند.

اما نکته اینجاست که برخی از این قابلیتها، هرچند برای رفع نقاط ضعف طراحی شدهاند، خودشان میتوانند باعث ایجاد ریسک شوند. این مسئله هم به نحوه پیادهسازی آنها برمیگردد و هم به نحوه تعامل کاربران با این ویژگیها. در نتیجه، شاید غیرفعال کردن بعضی از آنها منطقیتر باشد. در ادامه، چهار ویژگی امنیتی ویندوز را بررسی میکنیم که میتوانند نتیجهای معکوس داشته باشند.

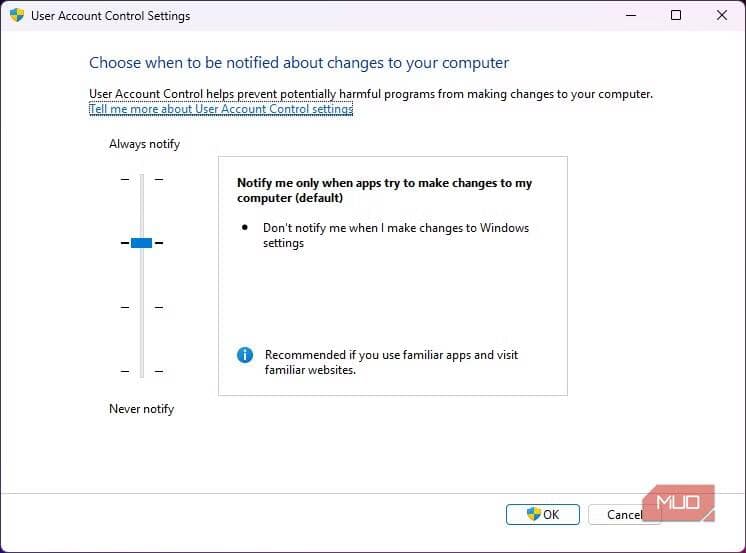

اعلانهای کنترل حساب کاربری (UAC)

یکی از رایجترین پاپآپهای ویندوز، اعلانهای User Account Control یا همان UAC هستند. این قابلیت قرار است جلوی تغییرات غیرمجاز در سیستم را بگیرد. ایده اصلی این است که هر نرمافزار فقط به حداقل سطح دسترسی موردنیاز خود برسد.

مشکل اما تکرار بیش از حد این اعلانهاست. تقریباً برای هر چیزی حتی نرمافزارهای رسمی مایکروسافت مثل Visual Studio این هشدار ظاهر میشود. در طول زمان، کاربران شرطی میشوند و بدون دقت روی «تأیید» کلیک میکنند. در چنین شرایطی، احتمال زیادی وجود دارد که یک درخواست مخرب هم بیفکر تأیید شود.

از سوی دیگر، UAC توضیحی درباره علت نیاز برنامه به دسترسی ادمین ارائه نمیدهد و تنها به بیان اینکه چنین سطحی لازم است بسنده میکند. این ابهام همان چیزی است که بدافزارها میتوانند از آن سوءاستفاده کنند. افزون بر آن، بسیاری از نرمافزارهای مدرن با نصب در پوشههای کاربری (مانند AppData) اساساً میتوانند UAC را دور بزنند؛ بنابراین در موارد زیادی، این قابلیت عملاً کارایی ندارد.

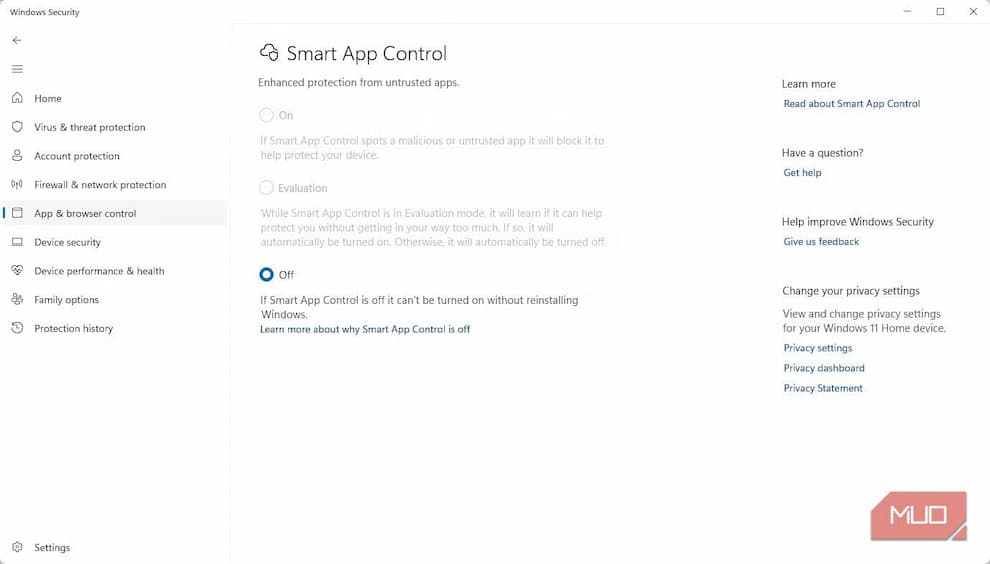

Smart App Control

ویژگی Smart App Control در ویندوز 11 جایگزین SmartScreen شده است. این قابلیت تنها به برنامههایی اجازه اجرا میدهد که «احتمالاً امن» تشخیص داده شوند. برای مثال، نویسنده تجربهای از توسعه یک ابزار debloater ویندوز داشت که به دلیل امضا نشدن، توسط Smart App Control مسدود شد. تنها راه اجرای آن، غیرفعال کردن کامل این قابلیت بود. مشکل بزرگ اینجاست که برای فعالسازی دوباره Smart App Control در برخی موارد باید ویندوز را ریست یا حتی دوباره نصب کرد. این روند سخت، کاربران را به رها کردن آن ترغیب میکند.

در نتیجه، قابلیتی که قرار است امنیت را بالا ببرد، به دلیل سختی در استفاده، عملاً خاموش میماند و بیاثر میشود. این در حالی است که سیستم مشابه در macOS (Gatekeeper) یک گزینه ساده برای دور زدن موقت دارد.

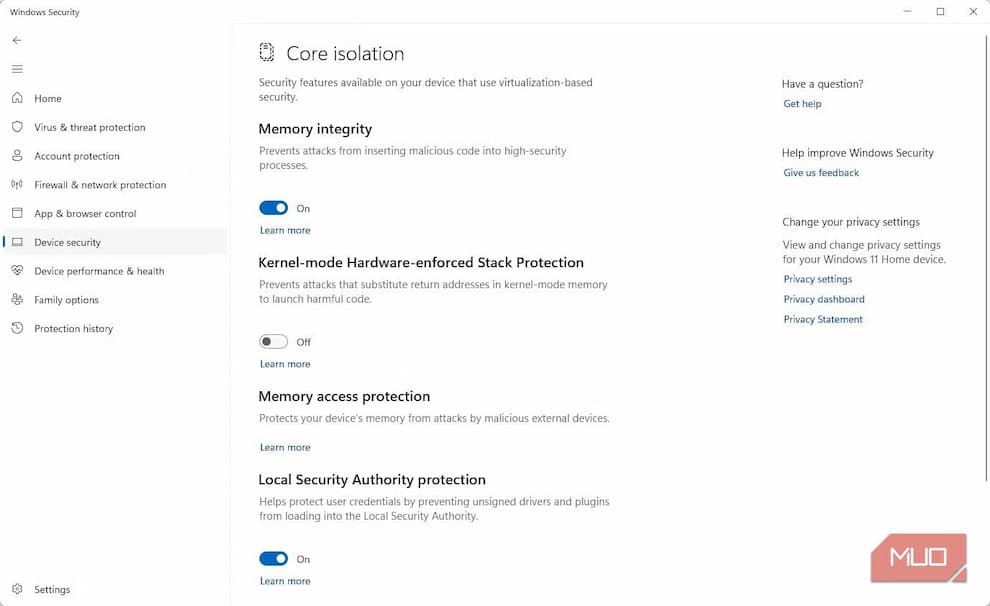

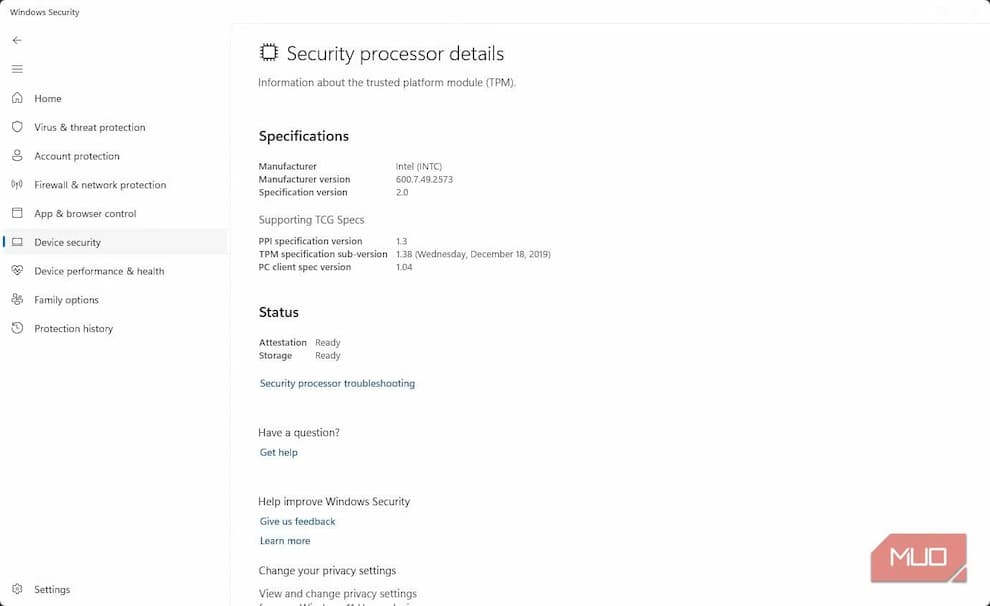

امنیت مبتنی بر مجازیسازی (VBS)

دو قابلیت Credential Guard و Virtualization-Based Security یا همان VBS در ویندوز به طور نزدیک با هم کار میکنند. این ویژگیها بیشتر برای سازمانها و شبکههای Active Directory طراحی شدهاند و حتی در صورت آلوده شدن سیستم، از دادههای حساس محافظت میکنند.

با این حال، فعال بودن آنها فشار زیادی روی منابع سختافزاری میآورد. مصرف CPU و RAM به طور قابل توجهی بالا میرود. گزارشها نشان دادهاند که بسیاری از بازیها با فعال بودن VBS افت شدید فریمریت پیدا میکنند. به همین دلیل، بسیاری از گیمرها برای تجربه بهتر، VBS را غیرفعال میکنند و همین موضوع دستگاه آنها را آسیبپذیرتر میسازد؛ بنابراین ویژگیای که برای تقویت امنیت طراحی شده، در عمل باعث میشود کاربران به خاطر کارایی بهتر، امنیت خود را فدا کنند.

اعلانهای امنیتی ویندوز

اعلانها نقش مهمی در آگاهسازی کاربران دارند. در ویندوز، Microsoft Defender وظیفه ارسال هشدارهای امنیتی را بر عهده دارد. اما مشکل آنجاست که همه اعلانها مربوط به امنیت نیستند. برای نمونه، در کنار هشدارهای مربوط به شناسایی بدافزار، ممکن است اعلانهایی مانند «راهاندازی OneDrive» هم ظاهر شوند. این ترکیب باعث میشود کاربران جدیت هشدارهای امنیتی را از دست بدهند. حتی گاهی اعلانهای بهروزرسانی سیستم با هشدارهای امنیتی همزمان میشوند و مرکز اعلانها به فضایی شلوغ و پر از پیام بیاثر تبدیل میشود. این وضعیت ممکن است کاربران را وادار کند که به طور کلی اعلانهای Defender را خاموش کنند. نتیجه؟ کاهش امنیت سیستم به دلیل حذف هشدارهای حیاتی.

سخن پایانی: امنیت نباید به بار اضافی تبدیل شود

در حالت کلی، قابلیتهای امنیتی ویندوز برای ایمنتر کردن سیستم طراحی شدهاند. اما این ویژگیها تنها زمانی مؤثرند که فعال باقی بمانند. اگر طراحی آنها به گونهای باشد که برای کاربران دردسر ایجاد کند، احتمال زیادی وجود دارد که خاموش شوند. در این شرایط، نهتنها امنیت افزایش نمییابد، بلکه آسیبپذیری سیستم بیشتر هم میشود.

پدیدهای به نام «خستگی امنیتی» دقیقاً همین جا رخ میدهد. کاربری که دائماً با اعلانها و هشدارها بمباران میشود، ممکن است دچار بیتفاوتی شود یا تصمیمات اشتباه بگیرد. این مسئله خطرناک است زیرا بدافزارها دقیقاً از چنین غفلتی سوءاستفاده میکنند.

اگرچه استفاده از ابزارهای مکمل امنیتی مانند آنتیویروسهای قدرتمند (برای مثال Nord Antivirus) توصیه میشود، اما مایکروسافت نیز مسئولیت دارد تجربه کاربری قابلیتهای داخلی خود را بهبود دهد. طراحی بهتر این ویژگیها میتواند جلوی خاموش شدن آنها و در نتیجه، افزایش واقعی سطح امنیت را بگیرد.